根據國際標準組織(ISO)公告第三版 ISO/IEC 27001:2022 資訊安全管理制度,持續強化對於各機關員工資安教育訓練的重視,並強調防範惡意軟體,保護內部員工不直接暴露於網路安全威脅之中。

社交工程攻擊事件頻傳,許多知名公司也都曾被攻擊或冒用身分,客戶與各機關皆有受害,可見社交工程的嚴重程度是全球性的:

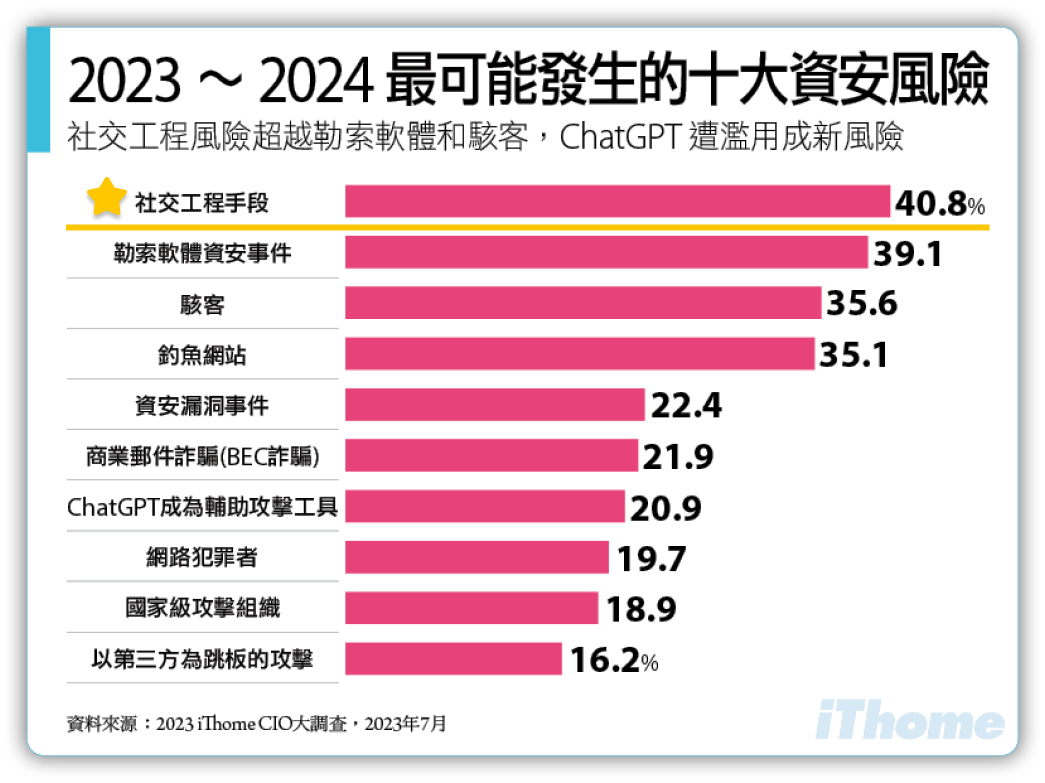

近期隨著人工智慧(AI)與新興技術的出現,社交工程威脅成為未來一年最可能遭遇的資安風險!根據2023年 iThome CIO 暨資安大調查中,高達4成機關將社交工程威脅列為未來一年最可能遭遇的資安風險,當員工資安意識和高層資安認知不足,成了許多機關擋不住資安攻擊的弱點,社交工程手段對各機關資安的影響,遠比過去更具威脅性。

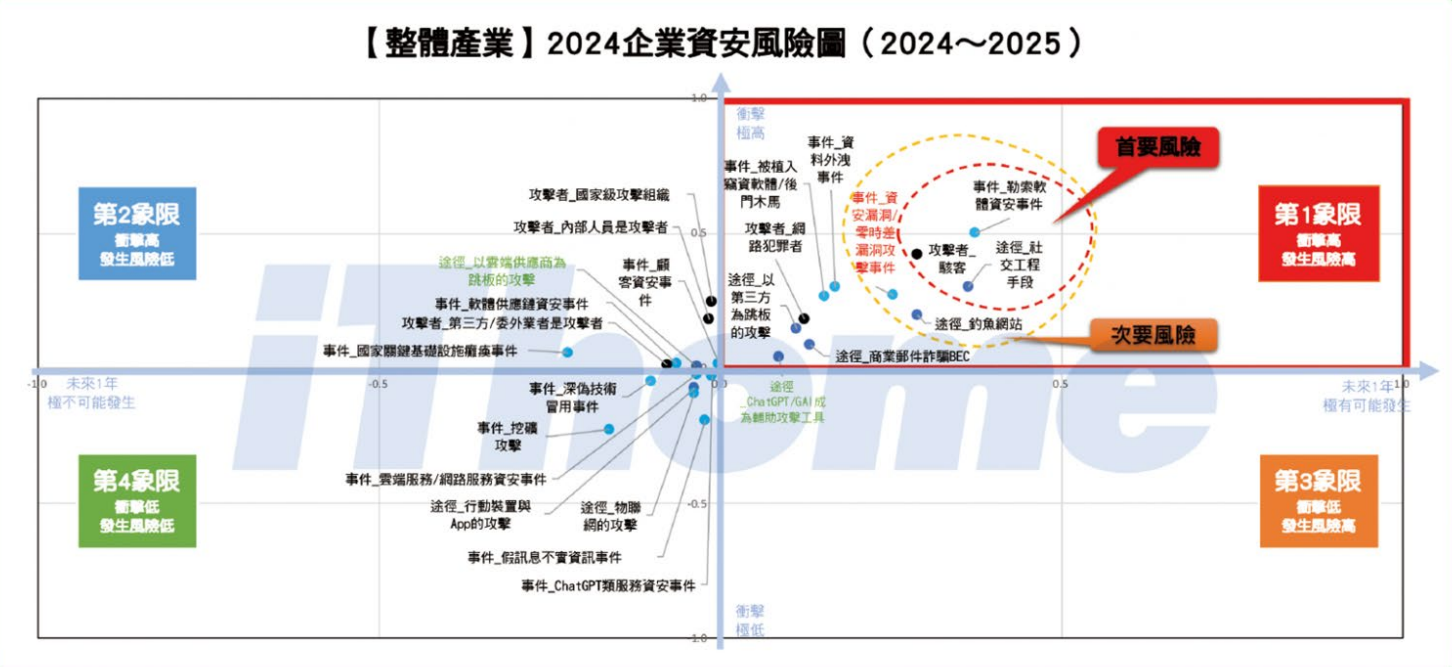

根據 iThome 資安大調查,駭客和國家級攻擊組織的威脅,是各機關未來一年的首要風險,次要風險則是社交工程手段的攻擊,多項資安威脅的風險在今年驟增,各機關需提高資訊安全的意識,防範各項資安風險。

社交工程是利用人性的弱點進行詐騙,是一種非「全面」技術性的資訊安全攻擊方式,藉由人際關係的互動進行犯罪行為。人工智慧(AI)技術的出現,成為了社交工程手段的新武器,用來自動生成比過去更擬人化、更針對性客製的詐騙話術和文字,也因此比過去更難快速分辨真假。攻擊者通常使用電子郵件中的連結引導用戶連到這些極為相似的釣魚網站,進而騙取電子郵件帳號、密碼及信用卡資訊等機密個資,或將惡意程式(例如:勒索軟體)透過偷渡式下載(Drive-by Download)之網路攻擊手法,直接下載到用戶的電腦。

- 誘導執行惡意程式:誘使被害人安裝破壞性的惡意程式,造成系統破壞或網路癱瘓。

- 竊取機敏資料:冒充金融或網路服務通知,騙取使用者的帳號密碼。

- 騙取金錢個資:網路犯罪大多數都是以金錢為目的,利用社交工程竊取而來的機密個人資料與系統帳密,可以直接盜取金錢或至黑市中販賣。

針對社交工程的威脅,新版 ISO27001:2022 持續強化相應的防範對策,希冀各機關在面對不斷演化的資安威脅時,從更多面相來強化組織的資安管控。

- A.6.3 資訊安全認知及教育訓練:組織及相關關注方之人員,均應接受與其工作職能相關的組織資訊安全政策、主題特定政策及程序之適切資訊安全認知及教育訓練,並定期更新。

- A.8.7 防範惡意軟體:應實作防範惡意軟體之措施,並由適切的使用者認知支援之。

相關要求如 A.6.3、A.8.7 包含在信息安全意識和培訓計劃以及風險管理過程中,保護內部員工不直接暴露於網路安全威脅之中。

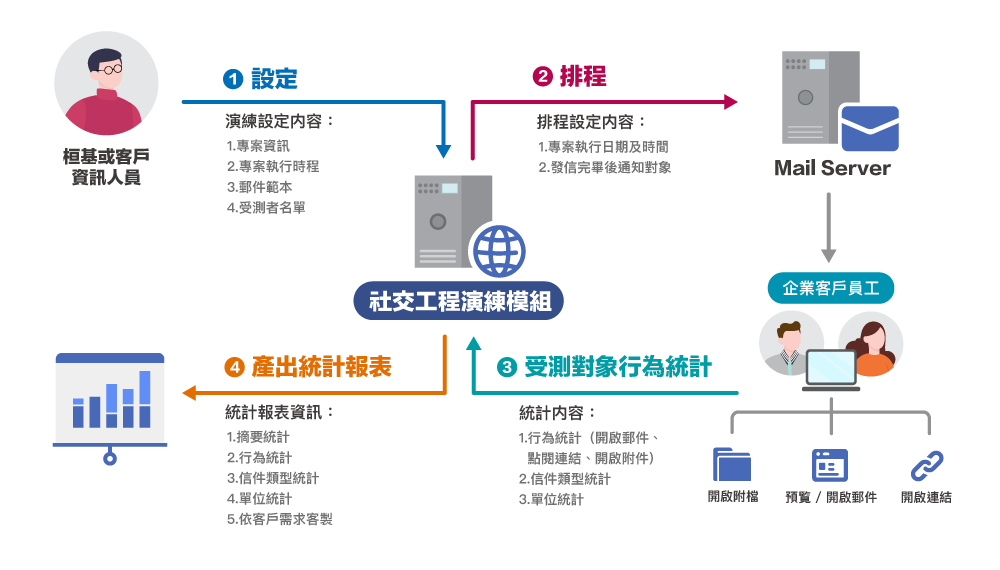

桓基科技 iSherlock 郵件安全系統具備完善的社交工程演練模組,提供客製化設計釣魚郵件範本,例如:網購物流通知信、時事熱門新聞、中獎優惠通知、社群登入通知等,模擬真實的社交工程攻擊情境,訓練和測試各機關員工對社交攻擊的防禦能力。有效幫助各機關員工識別和應對各種社交工程的手法和陷阱,減少遭受資料洩漏、勒索或詐騙的風險和損失。

隨著人工智慧(AI)與新興技術的出現,社交工程攻擊事件層出不窮。遵循 ISO27001:2022 的資安規範,強化使用者資安意識成為最後一道防線,採用桓基科技 iSherlock 郵件安全系統的社交工程演練模組,定期的社交工程演練,能有效促使各機關員工對於釣魚信件有更高的警覺性。